La mitad de las webs de phishing tienen HTTPS y candado verde: cuidado con donde entras

Cuando visitamos una página web en la que tenemos que introducir nuestras credenciales, lo primero que hacemos es buscar el candado o el https en la URL. Sin embargo, una nueva investigación de PhishLabs ha demostrado que ese consejo ya no sirve de nada, ya que el 49% de las páginas de phishing que intentan robar tus datos tienen el candado verde y HTTPS en la URL.

El 49% de las páginas web phishing son HTTPS

El año pasado sólo el 35% de las páginas web de phishing eran HTTPS, pero este año la cifra ha aumentado hasta el 49%. Los hackers saben lo que miran los usuarios en una URL, y por ello intentan darle el aspecto más legítimo posible, ya que una web HTTP ahora aparece como “No segura”. En la encuesta realizada por la compañía, el 80% de los usuarios creían que el hecho de que una web tuviera el candado verde implicaba que era real y segura.

Como sabemos, el protocolo HTTPS lo único que dice es que los datos que se están transmitiendo entre el navegador y la web están cifrados mediante SSL (Secure Sockets Layer). Sin embargo, una vez que llegan al destino, pueden descifrarse. Algunas URL son directamente falsas a simple vista, con dominios que empiezan por “xn—“ (conocidas como punycode). Sin embargo, otras parecen tan reales que usan URL muy parecidas.

Una web HTTP no es segura, pero una HTTPS también puede no serlo

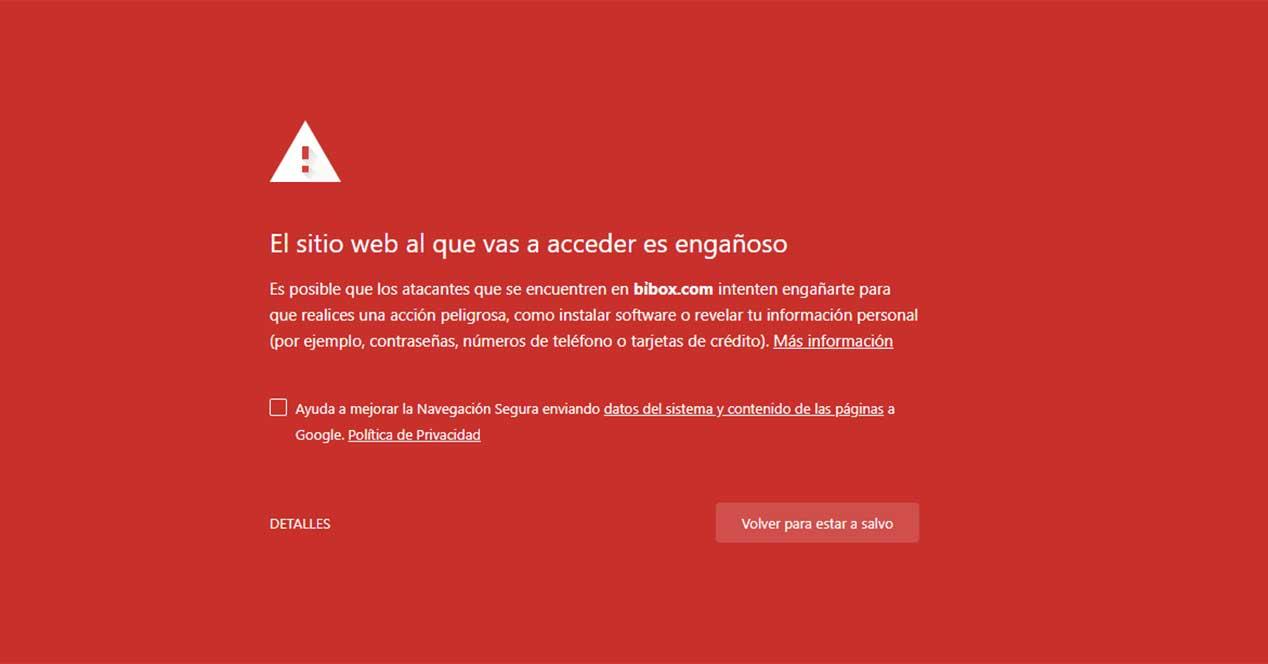

En Chrome, las páginas punycode son marcadas como no seguras con bastante rapidez. Este es el caso de Bibox, un portal de intercambio de criptomonedas. Una web falsa que intenta suplantarla muestra el dominio bỉbox.com/login, pero en realidad redirige a https://www.xn--bbox-vw5a[.]com/login, que es un dominio falso y así lo marcan como tal Chrome y Firefox.

Todo esto hace que tengamos que tener muchísimo cuidado con los enlaces a los que accedemos. Lo más seguro es que los tengamos guardados en marcadores, o que accedamos a ellos escribiéndolos manualmente en el cajón de la URL, así como buscarlos en Google. Pinchar en enlaces que encontramos por la red, o que podemos recibir en emails de phising, nos puede exponer a este tipo de ataques. Por tanto, una página HTTP va a ser siempre 100% insegura, pero que una página sea HTTPS no indica que sea totalmente segura. Si tienes una web, puedes aumentar su seguridad y confianza añadiendo HTTPS siguiendo estos pasos.