Operadores de varios países están usando FinFisher para espiar a sus usuarios

La digitalización del mundo en las últimas décadas ha facilitado el espionaje gubernamental a un nivel de conocer lo que escribimos o lo que ven y escuchan las cámaras y micrófonos de nuestros dispositivos. A pesar de que los métodos de protección y el cifrado velan por nuestra seguridad, hay otros ataques que son imparables. Este es el caso de FinFisher.

FinFisher: la herramienta que está espiando a miles de usuarios en todo el mundo

FinFisher es un spyware también conocido como FinSpy que se vende a gobiernos de todo el mundo y a sus agencias de inteligencia. Ahora, al parecer, se ha mejorado aún más su mecanismo de infección, y hay fuertes indicadores de que hay grandes operadores detrás de ellos. ESET, que es quien ha descubierto el espionaje, no ha especificado ni los países ni los nombres de los operadores para evitar poner en peligro a sus usuarios. En total, han encontrado variantes de FinFisher en siete países.

Entre las funciones de FinFisher encontramos funciones como espiar webcams, micrófonos, keylogging y exfiltración de archivos y datos. Como punto fuerte para su venta, la compañía detrás de esta herramienta destaca su uso para las autoridades de un país, aunque tristemente ha sido utilizada también por gobiernos opresores.

Entre las funciones de FinFisher encontramos funciones como espiar webcams, micrófonos, keylogging y exfiltración de archivos y datos. Como punto fuerte para su venta, la compañía detrás de esta herramienta destaca su uso para las autoridades de un país, aunque tristemente ha sido utilizada también por gobiernos opresores.

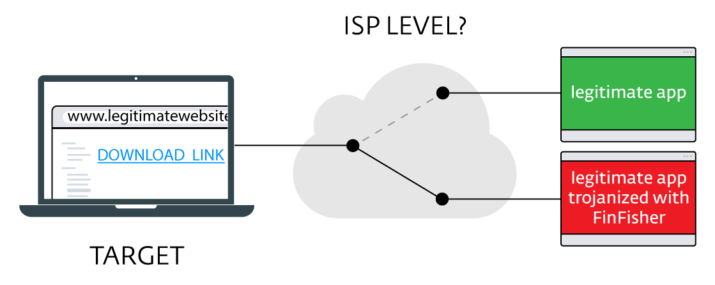

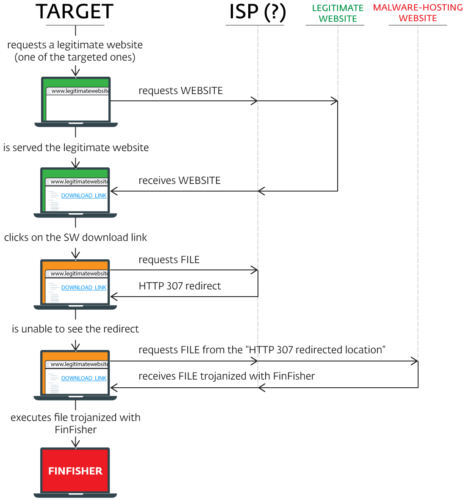

Para infectar a sus objetivos se han utilizado diversos métodos como spearphising, instalaciones manuales con acceso físico a dispositivos, utilización de vulnerabilidades de día cero, e incluso watering hole (infectando webs que el usuario visita con frecuencia). Para ello, el navegador recibe un link distinto al que debería usar para bajar el archivo, redirigiéndose a la versión con troyano en el servidor del atacante a través de una respuesta con código HTTP 307 sobre que un contenido se ha movido temporalmente a otra URL. Este proceso es indetectable a simple vista.

Así, en lugar de descargar un programa de una web determinada, lo que el usuario está bajando es una versión de esa aplicación infectada con FinFisher. Entre las aplicaciones afectadas por este método ESET ha encontrado WhatsApp, Skype, Avast, WinRAR o VLC. Los atacantes eligen estas porque son de las más populares, pero pueden infectar cualquiera.

Esta versión cuenta con un especial cuidado en ser lo más indetectable posible. Para ello, hace uso de técnicas personalizadas de virtualización y de métodos que impiden hacer ingeniería inversa y emulación, por lo que se hace muy difícil de analizar y detectar. En una de las últimas campañas del virus, se detectó un nombre de un ejecutable llamado Threema, que es una aplicación de mensajería con cifrado de punto a punto. Así, quien buscase esta app para mejorar su seguridad, en realidad podría estar descargando el malware.

¿Están los operadores detrás de estos ataques?

En estos ataques man-in-the-middle entre el usuario y el servidor de destino todo apunta a un mismo agente debido a la dispersión geográfica de los ataques: los operadores. Esto se sugiere por varias razones.

- La primera es que, según reveló Wikileaks, FinFisher hace una herramienta llamada FinFly ISP, que se integra en las redes de los operadores con funcionalidades similares a las que hacen falta para lanzar un ataque man-in-the-middle.

- La segunda es que el método de infección mediante la redirección con HTTP 307 está implementada de la misma manera en los países afectados.

- En tercer lugar, todos los afectados dentro de cada país están afectados por el mismo operador.

- Por último, el mismo método de redirección se había utilizado al menos una vez por cada operador para filtrar contenido en cada uno de los países.

Los antivirus de ESET ya se han actualizad para detectar esta amenaza, bautizada como Win32/FinSpy.AA y Win32/FinSpy.AB.