Brutal Kangaroo: el malware de la CIA para infectar las redes más seguras del mundo

Wikileaks sigue revelando documentos referentes al programa Vault 7 de la CIA, en el cual tienen miles de documentos de herramientas de hackeo y malware que la agencia utilizaba para espiar a sus enemigos y comprometer la seguridad de instituciones extranjeras. Hoy le toca a Brutal Kangaroo, utilizado para infectar ordenadores air-gapped (aislados de Internet) con Windows.

Brutal Kangaroo: infectando ordenadores que no están conectados a Internet

Es prácticamente imposible que un sistema operativo esté libre al 100% de vulnerabilidades, ya que constantemente se están parcheando fallos de seguridad. Algunos de estos fallos pueden llegar a permitir ejecuciones de código de manera remota sin acceso físico al dispositivo, como un ordenador.

Por ello, en el caso de que se quiera almacenar una información importante o controlar alguna máquina (como puede ser una central eléctrica), lo mejor es que esos ordenadores estén aislados de Internet para evitar de manera radical este tipo de ataques. En inglés esto se conoce como “air-gapped”, en referencia a la separación por aire entre un ordenador o una red de ordenadores.

Por ello, la CIA desarrolló Brutal Kangaroo para Windows, un malware destinado a infectar este tipo de ordenadores aislados. Entre los objetivos a los que iba destinado este malware se encuentran organizaciones y empresas a las cuales la CIA no podía acceder de manera directa.

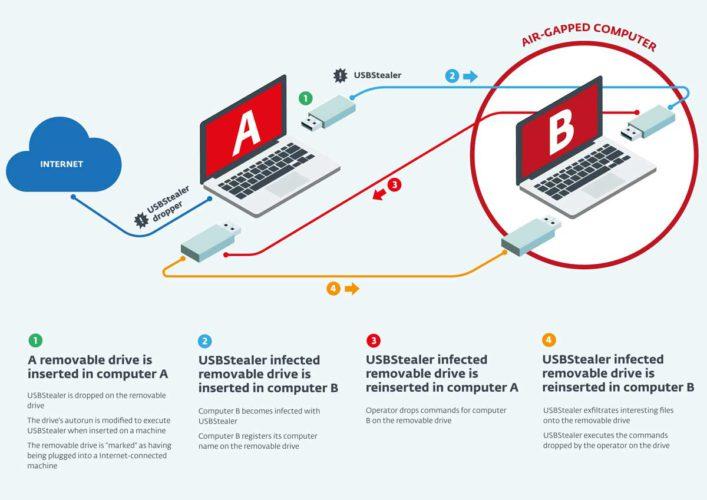

El mecanismo de transmisión es sencillo. Primero se infectaba un ordenador conectado a Internet dentro de la organización a la que se quería infectar, instalando Brutal Kangaroo en él. A partir de ahí, el mecanismo de transmisión hacia el ordenador aislado de Internet es una simple memoria USB o un disco duro externo, lo cual es muy común utilizar para transmitir información al ordenador aislado. El malware que se usaba para infectar la memoria USB es distinto de Brutal Kangaroo.

Si el malware conseguía infectar varios ordenadores dentro de la misma red aislada y éstos quedaban bajo control de la CIA, formaban una red encubierta para coordinar tareas e intercambiar datos, de una manera similar a cómo funciona Stuxnet.

Una vez más, una vulnerabilidad de Windows tenía la culpa

Los componentes que forman Brutal Kangaroo son:

- Drifting Deadline: esta es la herramienta utilizada para infectar las memorias USB y los dispositivos extraíbles.

- Shattered Assurance: es la herramienta remota para gestionar la infección automatizada de las memorias como nodo principal de transmisión del malware.

- Broken Promise: utilizado para evaluar la información recogida.

- Shadow: el mecanismo persistente principal que se encarga de hacer las veces de servidor C&C (command and control) en la red infectada.

El vector principal que utiliza el malware para infectar el ordenador se basa en una vulnerabilidad de Windows que puede explotarse enlazando manualmente a archivos que cargan y ejecutan DLL sin que el usuario tenga que interactuar con ellos. Versiones anteriores del malware utilizaban un mecanismo llamado EZCheese, una vulnerabilidad de día cero que no se parcheó hasta marzo de 2015. Las versiones más recientes utilizan un mecanismo similar pero desconocido.

Así, vemos el interés de la CIA en infectar redes de cualquier forma posible. La semana pasada, Wikileaks desveló Cherry Blossom, un malware bastante peligroso que la CIA utilizaba para espiar routers y todo tipo de productos de red. Unos días antes, se desveló Pandemic, que convertía ordenadores en máquinas de ataque.