El desfasado puerto serie se utiliza ahora para saltarse el firewall de Windows en procesadores Intel

AMT vuelve a traer quebraderos de cabeza a Intel. Esta tecnología, cuyas siglas significan “Tecnología de Intel de gestión activa”, permite manejar de manera remota otros ordenadores. Esta característica, que a priori parece cómoda para gestionar muchos ordenadores, no está bien protegida, y está abierta a ataques.

Un nuevo fallo se suma a AMT, la función de control remoto de los procesadores Intel

Ya hemos hablado en alguna ocasión de fallos de seguridad generados por esta función en casi todos los chips de Intel, como que es básicamente una puerta trasera, o que tiene fallos que han estado presentes durante varios años. Ahora, un grupo de hackers en sudeste asiático, que Microsoft ha bautizado como PLATINUM, se aprovecha de AMT para tener acceso completo al ordenador y evadir firewalls.

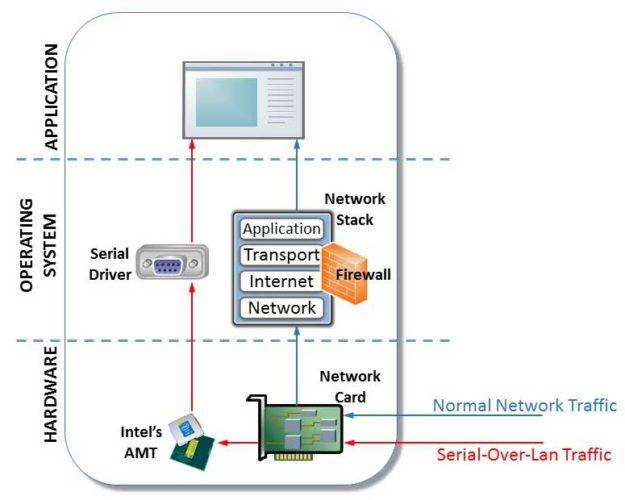

El principal problema de AMT es que funciona a bajo nivel (en el anillo 3), por debajo del sistema operativo, por lo que no sólo tiene acceso al procesador, sino a toda la interfaz de red. Esto permite que se pueda utilizar de manera remota un teclado o un ordenador, así como ver el contenido de la pantalla. Este control casi total del ordenador es lo que hace que AMT sea muy goloso entre los hackers. Además, el tráfico que pasa por AMT no pasa nunca por el sistema operativo, por lo que no pasa por ningún software de protección de red de Windows, como uno de los mejores firewall. Esto puede utilizarse incluso para instalar sistemas operativos de manera remota.

El puerto de serie sigue existiendo en los procesadores Intel, pero de manera virtual

PLATINUM creado un malware que utiliza una parte concreta de AMT: el puerto de serie virtual, el cual establece un enlace entre la red y el malware funcionando en el ordenador. Esta conexión en serie a través de LAN se gestiona directamente desde la AMT, la cual se encarga de recibir y enviar los datos sin que el sistema operativo se entere.

A diferencia de la vulnerabilidad descubierta hace un mes, donde un atacante podía utilizar funciones de AMT sin conocer la contraseña y sin que estuviera activado, en este caso AMT ha de estar activado junto con el serial-over-LAN. A pesar de ello, Microsoft muestra dudas sobre este requerimiento, porque es posible que el malware de PLATINUM active AMT si consigue permisos de administrador dentro del propio Windows.

Aunque este uso de AMT permite transferir los archivos evitando firewalls, por suerte no es indetectable. El hecho de que utilice el serial-over-LAN lo hace detectable a través de programas como el propio Windows Defender Advanced Threat Protection de Microsoft, el cual puede incluso distinguir entre tráfico legítimo a través de esta conexión o tráfico ilegítimo. El problema es que esta versión de Defender es para empresas, y no para consumidores, por lo que Microsoft no ha especificado si los consumidores de a pie estamos protegidos. AMT se utiliza sobre todo en procesadores vPro y Xeon.