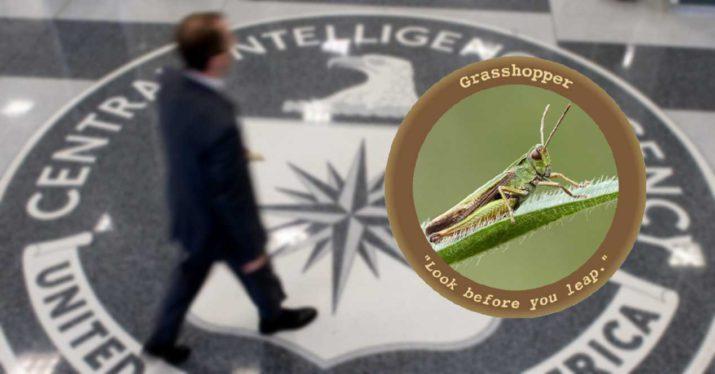

Grasshopper: así era el malware de la CIA para saltarse los antivirus de Windows

Seguimos con las revelaciones de Wikileaks dentro de Vault 7 sobre las herramientas de espionaje y hackeo que la CIA tiene en su poder. Entre las diversas herramientas que tenían a su disposición encontrábamos malware para todo tipo de dispositivos, como móviles, ordenadores, y hasta televisiones Smart TV.

Grasshopper: malware que se saltaba todos los antivirus en Windows

La última revelación de Wikileaks ha tenido lugar hace apenas unas horas, y en ella se han desvelado 27 documentos del programa Grasshopper (saltamontes) de la CIA. Esta plataforma era utilizada para crear malware personalizado e infectar ordenadores con sistema operativo Windows. El malware estaba diseñado específicamente para saltarse la protección antivirus de las mejores compañías que desarrollan estos programas en PC, entre las que se incluyen Symantec o Karspersky, así como el propio Windows Defender incluido en Windows.

Grasshopper permite a los operadores de la CIA que lo utilicen crear un ejecutable personalizado dependiendo de la versión de Windows que ejecute el ordenador objetivo, así como adaptarlo a la protección antivirus que utilice. Además, de entre las cinco partes que lo componían se encuentra que este malware podía mantenerse en el ordenador después de reiniciarlo.

Los documentos obtenidos por Wikileaks revelan que la herramienta ha sido utilizada y actualizada entre los años 2012 y 2015, siendo 2016 las últimas fechas sobre las que hay datos modificados, por lo que se intuye que los documentos fueron obtenidos en algún momento del año pasado. En el tiempo que haya podido pasar desde la obtención de estos documentos la CIA ha podido desarrollar nuevas versiones de la herramienta que se salten los parches actuales de Windows.

Se instalaba de manera permanente e indetectable en el ordenador

Otro detalle interesante que se confirma con esta filtración es que la CIA utiliza partes de otro malware conocido para crear el suyo propio. Stolen Goods, uno de los mecanismos de persistencia usados por el malware, cuenta con componentes de un malware conocido como Carberp, un rootkit ruso con fines criminales. El código fuente de este malware se publicó en la red, poniéndolo a disposición de cualquiera que quisiera utilizarlo. Aunque la CIA dice en los documentos no haberlo copiado como tal, sí que reconoce que partes del instalador y del método de persistencia para que el virus quede instalado (aunque se reinicie el PC) fueron sacados de Carberp y modificados a su gusto.

La CIA se ha apresurado a desmentir la existencia de Grasshopper, así como afirmar no tener ningún comentario que hacer con respecto a la autenticidad de estos documentos. La CIA incluso afirma que los ciudadanos americanos no deberían creerse nada de lo publicado en Wikileaks, que afirman estar diseñado para entorpecer la labor de los servicios de inteligencia americanos en la lucha contra el terrorismo y otros adversarios. Nada más lejos de la realidad, este tipo de herramientas nos muestran el proceder de la CIA, y en general del espionaje moderno, con el fin de concienciar a los ciudadanos para que tengan cuidado con lo que hacen con sus dispositivos electrónicos.