La seguridad en las aplicaciones de mensajería ha sido un tema de debate en los últimos años, ya que las conversaciones en WhatsApp hasta hace poco no estaban cifradas, y aun así todavía hay métodos que permiten espiar las conversaciones, demostrando que éstas no son tan seguras como las de otras aplicaciones, como Signal o Telegram.

WhatsApp y WhatsApp Web: nuevos problemas de seguridad

A pesar de sus evidentes problemas de seguridad (incluso con la inclusión del cifrado de extremo a extremo), o limitadas funciones con respecto a otras aplicaciones, WhatsApp sigue siendo la aplicación de mensajería más popular en España. Hasta hace dos años, la aplicación sólo se podía usar en el móvil, y había que recurrir a aplicaciones como WiFi Keyboard para poder escribir en el móvil desde un ordenador. Por suerte, y gracias a la competencia que generó Telegram, WhatsApp se vio obligada a lanzar WhatsApp Web, que, a pesar de necesitar tener el móvil conectado a Internet, permite escribir desde el PC.

La autenticación en WhatsApp gira en torno al número de teléfono, el cual hace las veces de nombre de usuario. Cuando nos registramos en la aplicación, introducimos el número de teléfono y recibimos un SMS o una llamada para recibir el código de verificación. Haciendo esto, se genera un token, el cual se resetea si iniciamos sesión con nuestro número en otro teléfono. Esta es la razón de que no podamos tener WhatsApp en dos dispositivos a la vez, mientras otros servicios como Telegram te permiten tenerlo en todos los dispositivos que quieras independientemente unos de otros (PC, móvil, tablet, etc).

Los principales métodos que permitían espiar WhatsApp hasta ahora se basaban en ataques a las redes a las cuales se conectaba el móvil. El problema es que con el lanzamiento de WhatsApp Web se introdujo una nueva vulnerabilidad, la cual es ahora pública y está accesible para cualquier usuario.

Espiar WhatsApp Web es posible

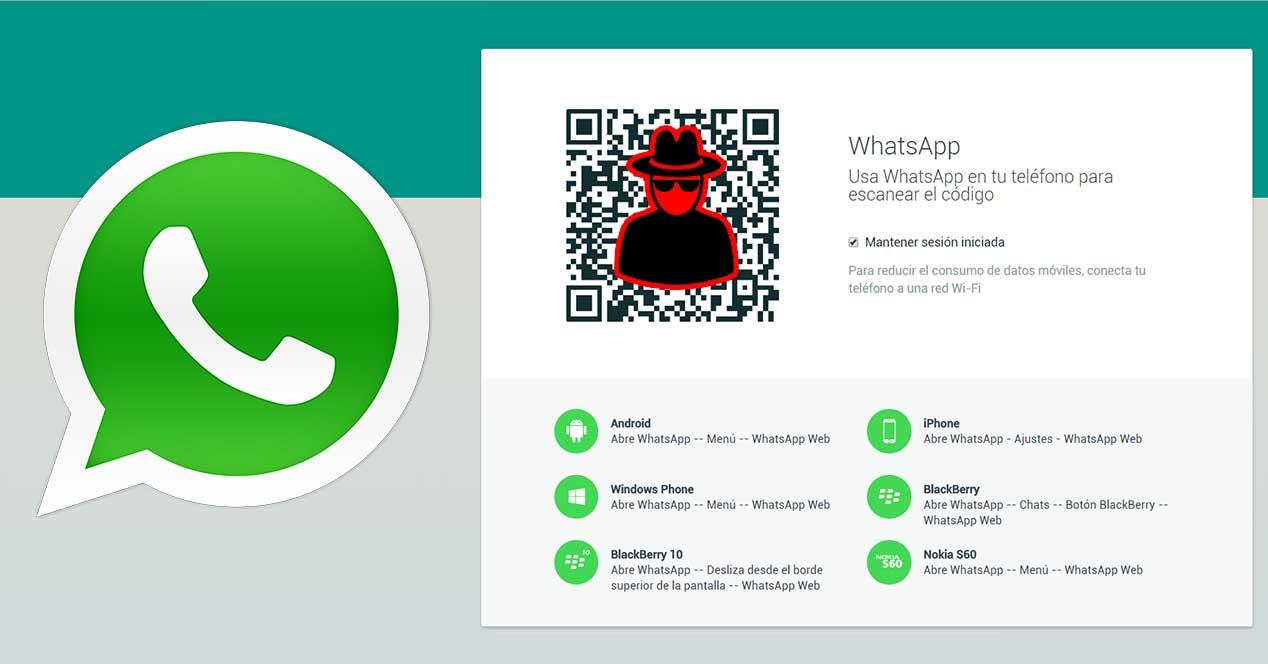

Ahora, el proceso va más allá, y tiene que ver con el código QR que aparece en la pantalla del ordenador para ser escaneado por el móvil y que se establezca la comunicación entre ambos dispositivos. Simplemente con conseguir que el usuario escaneé un código QR falso se puede conseguir acceso a todo su teléfono.

Realizar este ataque cuenta con varios inconvenientes, tales como que el usuario puede comprobar en todo momento los dispositivos autorizados con acceso a su cuenta de WhatsApp desde los ajustes del teléfono. Además, si la víctima intenta conectarse a WhatsApp Web, le saldrá un mensaje avisándole de que su cuenta ya está siendo accedida desde otro sistema.

Además de que sería obvio para el usuario ver que alguien está accediendo a su cuenta y poder cortarle el acceso en todo momento, se requiere realizar un ataque de ingeniera social algo complejo. Este ataque debe ser realizado rápidamente, porque el código QR de acceso caduca a los pocos segundos.

El creador de este ataque ha compartido en GitHub el código de demostración para llevarlo a cabo, por lo que este tipo de ataque está al alcance de cualquiera y podría ser utilizado para acceder a cualquier WhatsApp. Os dejamos el enlace a GitHub y el enlace al artículo de nuestros compañeros de RedesZone, donde explican en detalle cómo funciona la vulnerabilidad.