La introducción de las redes inalámbricas 4G supuso un aumento de seguridad con respecto a las anteriores 3G, y sobre todo, 2G. Estas redes son por lo general más seguras que utilizar Wi-Fi, ya que es más difícil espiar el tráfico de este tipo de redes. Esto es lo que se creía hasta ahora, pero una publicación de un investigador de seguridad chino puede haberle dado la vuelta al asunto.

Todas las redes 4G LTE afectadas

Zhang Qanqiao, un investigador chino, ha demostrado la existencia de una vulnerabilidad en la tecnología 4G LTE que permite a una atacante interceptar las llamadas y mensajes que envía un usuario, así como triangular su posición. Esta vulnerabilidad funciona en cualquier red 4G y está basada en un sistema de seguridad que se activa sólo cuando hay situaciones de emergencia y las torres se saturan de tráfico, activando la redirección de tráfico para solventarlo.

Lo más curioso del caso es que la 3GPP, la asociación encargada de crear los estándares de red y promocionarlos, ya conocía la existencia de este fallo en 2006, y en 2015 unos investigadores trajeron a la luz esta vulnerabilidad, y un año después, el investigador chino Zhang Qanqiao ha demostrado que funciona en cualquier red LTE. El ataque funcionaba inicialmente sólo en redes TDD-LTE, pero ya es viable en cualquier red LTE del mundo.

El ataque consiste inicialmente en rebajar la categoría desde 4G a 3G, y luego a 2G, y una vez en 2G, explotar las vulnerabilidades conocidas en ese tipo de redes. Lo más preocupante del caso es que es probable que esta vulnerabilidad fuera dejada a propósito para algún tipo de técnicas de vigilancia por parte de las autoridades o de los servicios de inteligencia.

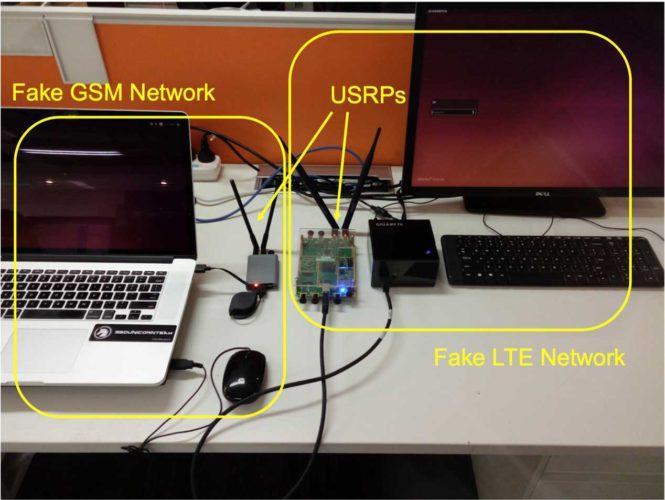

Para ello, se utilizan dispositivos conocidos como stingrays o los atrapadores IMSI, que son antenas falsas que se colocan cerca del objetivo al que se quiere espiar, y una vez se conectan los usuarios, permiten acceder a todo su tráfico en la red.

¿Es posible protegerse de estos ataques?

Estos ataques combinan, por tanto, dos vulnerabilidades. La primera parte consiste en rebajar la red desde 4G a 2G, y luego utilizar en la red 2G un stingray para atrapar el tráfico del usuario. Para protegerse de esto, se pueden utilizar aplicaciones con cifrado de punto a punto, como Telegram, o basta con cifrar todo el tráfico con un VPN que utilice OpenVPN con protocolo TLS. De esta manera, el tráfico sería indescifrable para el atacante.

Hay que fijarse en que el cifrado sea TLS, pues algunos VPN usan cifrados que podrían ser vulnerables, como PPTP, L2TP o SOCKS. El ataque puede ser llevado a cabo por cualquier usuario, ya que el hardware para ello existe y el software para realizarlo es código libre. Además, hay que sumarle que 3GPP no tiene intención de arreglar el bug.