Un fallo en la cola de impresión permite hackear cualquier versión de Windows

Microsoft lanza constantemente actualizaciones en su sistema operativo. Más o menos incómodas, éstas arreglan diversos fallos, tanto de funcionamiento como de seguridad. Cada mes, se publica un informe en el blog de TechCenter de Microsoft, en el que se explican las vulnerabilidades del sistema corregidas durante ese mes.

En el último parche de julio, lanzado el día 11, se resuelven 50 vulnerabilidades, 6 de ellas críticas de ejecución de código de manera remota. Una de ellas, probablemente la más grave, afecta a todas las versiones de Windows. Este fallo se encuentra en la cola de impresión, a la cual van todas las impresiones que realizamos. El atacante, mediante esta vulnerabilidad en este servicio, puede tomar el control total del sistema operativo con un simple mecanismo.

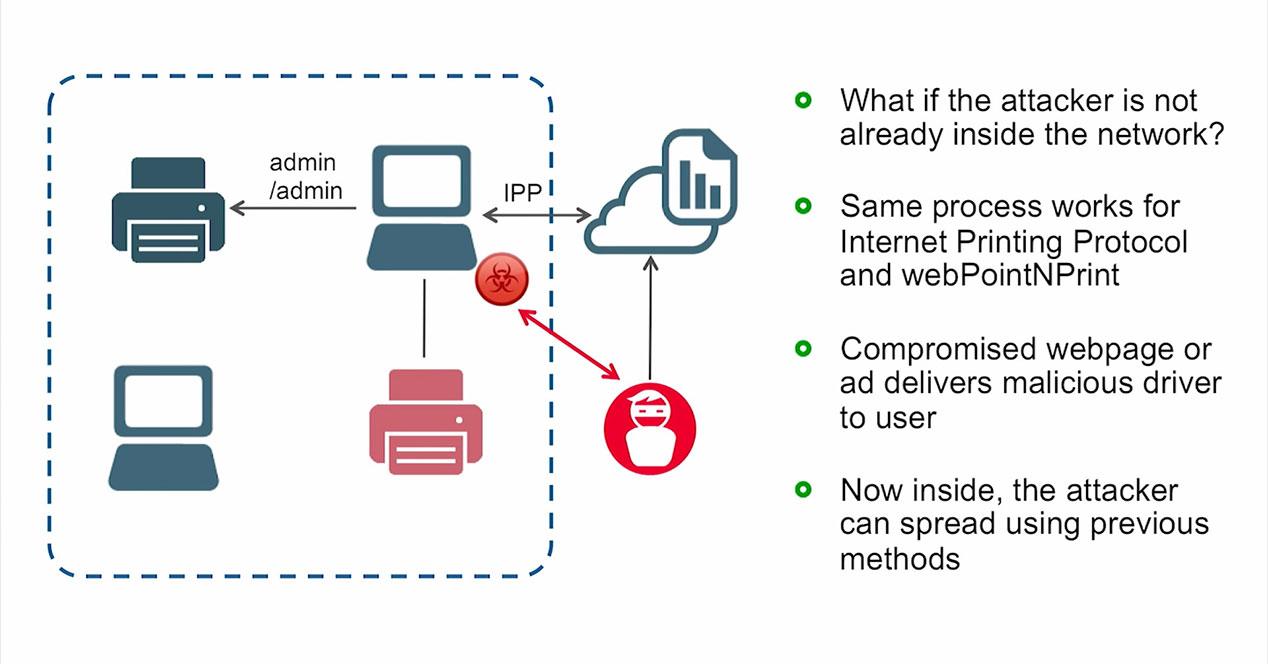

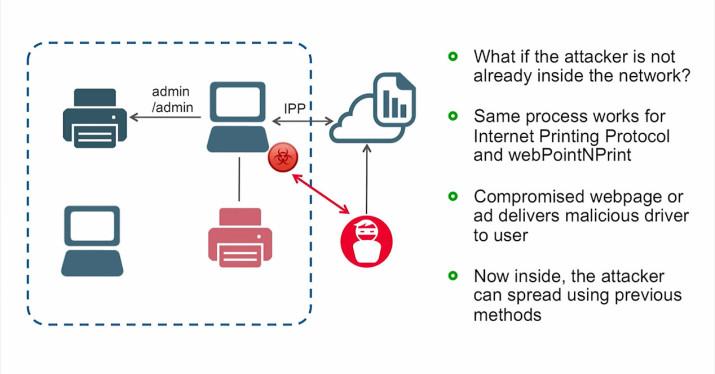

Este fallo crítico, catalogado bajo el código CVE-2016-3238, se encuentra en los drivers de la impresora, ya que estos tienen permisos de sistema en Windows. El hacker puede poner el driver en la impresora de tres maneras distintas. La primera, hackeando la impresora. La segunda, loguearse en la impresora (muchas de ellas tienen la contraseña de serie). La tercera, crear una impresora falsa en la red.

Una vez el usuario se conecta a la impresora, el código se ejecuta. El fallo permite a un atacante instalar malware a distancia, y ver, modificar o eliminar archivos del ordenador, e, incluso, crear cuentas de usuario con permisos de administrador. El ataque fue descubierto por una empresa de seguridad llamada Vectra Networks. Mostraron algunos detalles sobre la vulnerabilidad, pero no mostraron exactamente lo que hay que hacer para poder ejecutarla.

Este fallo se encuentra arreglado en las versiones de Windows que disponen de soporte de actualizaciones de Windows, es decir, de Windows Vista en adelante (aunque este último tiene los días contados)

Por fallos como este os recomendamos tener siempre actualizada vuestra versión de Windows. Si os encontráis en una casa con un buen cifrado en la red, estaréis a salvo. Pero si trabajáis con redes Wi-Fi o Ethernet en una empresa, estaréis expuestos a este tipo de vulnerabilidades si no actualizáis. En las redes de las empresas, los administradores de la red permiten a las impresoras enviar libremente los drivers a los dispositivos que así lo soliciten.

Estos ataques destinados a empresas se conocen como “watering holes”. Estos ataques buscan infectar una red entera, con el objetivo de alcanzar el mayor número de víctimas posible. El ataque a impresores es de los más graves en mucho tiempo por varios factores: su facilidad de ejecución (además de varias vías para hacerlo), y el gran número de usuarios afectados, que, hasta hace 2 días, eran todos los usuarios de Windows.

Desde el siguiente enlace, puedes encontrar ciertas recomendaciones y pasos a seguir para solucionar problemas con tu impresora después de actualizar el sistema.